Lern die Charaktere kennen

Mallorygate erklärt Sicherheitskonzepte mit Figuren aus der Kryptografie-Welt. Jeder Charakter steht für eine Rolle — im Guten wie im Schlechten.

Alice ist die Senderin — die Person, die eine vertrauliche Nachricht verschlüsselt und sicher übermitteln möchte. Sie steht für alle, die ihre Kommunikation selbst in der Hand behalten wollen: proaktiv, technisch versiert, mit Smartwatch und Weitblick ausgestattet.

Bob ist der Empfänger — ruhig, verlässlich, das Gegenstück zu Alice. Er entschlüsselt, prüft Signaturen und stellt sicher, dass eine Nachricht wirklich das ist, was sie vorgibt zu sein. Bob steht für alle, die auf echte Authentizität bestehen.

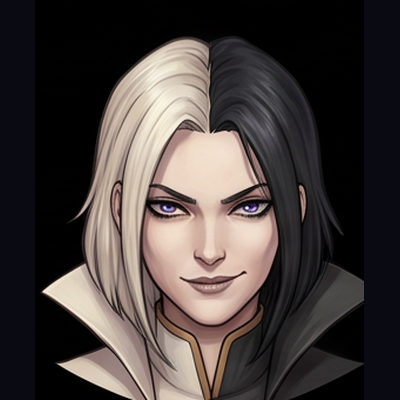

Mallory steht für alle Bedrohungen da draußen — aktiv, manipulativ, gefährlich. Als Man-in-the-Middle fängt sie Nachrichten ab, verändert sie und gibt sich als jemand anderes aus. Mallory kennen heißt, sie zu durchschauen — und das ist der erste Schritt zur Verteidigung.

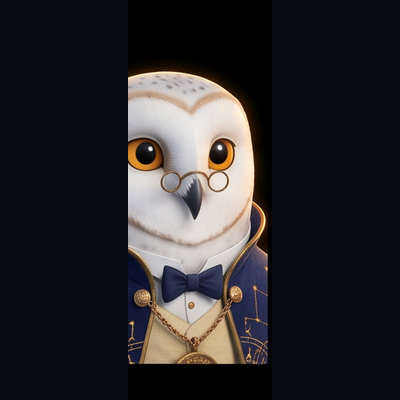

Theo ist der Meister der verborgenen Wege. Er kennt jeden VPN-Tunnel, jede Tor-Schicht und jedes Mix-Network. Wer im Netz unsichtbar bleiben will, folgt Theos Spuren — oder gar keinen.

Heidi sieht, was andere übersehen. Als IDS-Spezialistin erkennt sie Angreifer an einem einzigen verdächtigen Paket. Anomalien sind ihre Sprache — und sie spricht sie fließend.

Craig knackt Passwörter — und zwar schnell. Brute-Force, Rainbow-Tables, GPU-Power: Er nutzt jedes Werkzeug, das schwachen Passwörtern den Garaus macht. Wer Craig nicht kennt, benutzt noch „123456".